Кратко:

- Критическая уязвимость в Xiaomi HyperOS 1-3 позволяет хакерам получить полный контроль над телефоном

- Эксплойт работает через ADB-команды, направленные на сервис miui.mqsas.IMQSNative

- Пострадали миллионы устройств Xiaomi, включая популярные модели Redmi и Poco

- Решение - отключить USB-отладку и установить патч безопасности в марте 2026 года

- Пока патч не вышел, ваше устройство уязвимо для внедрения вредоносного ПО

Представьте, что ваш телефон Xiaomi внезапно становится полностью открыт для хакеров - они могут читать ваши сообщения, смотреть ваши фотографии, получать доступ к банковским данным и даже включать камеру или микрофон без вашего ведома. Именно такая ситуация сейчас происходит с миллионами пользователей Xiaomi по всему миру из-за критической уязвимости в операционной системе HyperOS.

Что такое уязвимость Xiaomi HyperOS?

Эксперты по кибербезопасности обнаружили серьезную брешь в операционной системе Xiaomi HyperOS, которая позволяет злоумышленникам получить полный контроль над устройством. Уязвимость существует в версиях HyperOS 1, 2 и 3 и затрагивает десятки миллионов устройств по всему миру.

Суть проблемы заключается в том, что злоумышленники могут отправить специально сформированную команду через Android Debug Bridge (ADB) - инструмент для разработчиков, который обычно используется для тестирования приложений. Эта команда содержит код "miui.mqsas.IMQSNative" и мгновенно предоставляет полный доступ к системе, как если бы устройство было полностью рутировано.

Самое страшное, что для этого не требуется разблокировка загрузчика - даже если ваш телефон защищен стандартными мерами безопасности, он все равно остается уязвимым. Атака работает через USB-соединение с компьютером, поэтому достаточно подключить телефон к зараженному ПК или ноутбуку.

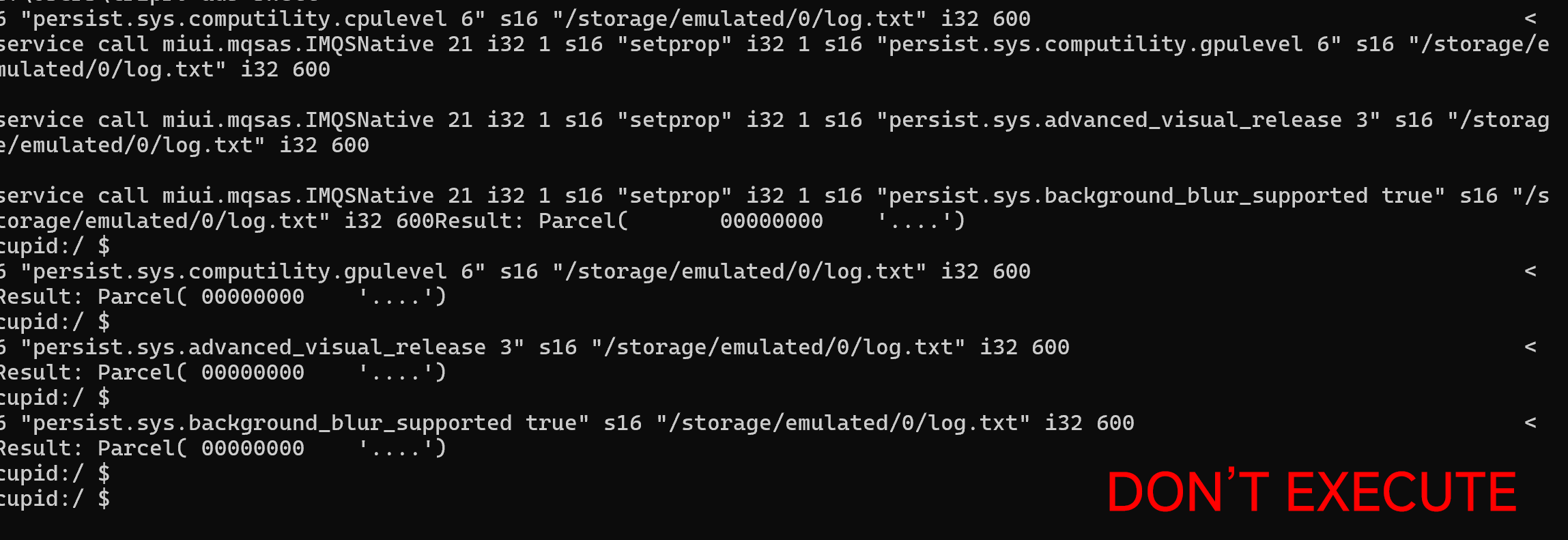

Как работает эксплойт?

Эксплойт использует уязвимость в диагностических инструментах, встроенных в ваш телефон Xiaomi. Обычно эти инструменты предназначены для тестирования и диагностики системы, но хакеры нашли способ обмануть их и заставить выполнять вредоносные команды.

Вот как это работает пошагово:

- Атакующий подключает ваше устройство к компьютеру через USB-кабель

- Через ADB отправляется специальная команда, направленная на сервис miui.mqsas.IMQSNative

- Этот сервис обычно отвечает за качество связи и диагностику системы

- Эксплойт заставляет сервис выполнить команду, которая изменяет ключевые системные настройки

- В результате телефон получает права суперпользователя, как если бы он был рутирован

Главная опасность в том, что диагностический сервис уже имеет высокий уровень привилегий, поэтому он выполняет вредоносную команду с теми же правами. Это как если бы кто-то убедил вашего самого доверенного сотрудника выполнить задание злоумышленника - последствия могут быть катастрофическими.

По теме: Опасная уязвимость Xiaomi HyperOS позволяет хакерам получить полный доступ к вашему телефону

Какие риски вы подвергаетесь?

Если ваш телефон Xiaomi подвержен этой уязвимости, вы можете столкнуться с серьезными последствиями:

- Кража личных данных: Хакеры могут получить доступ к вашим фотографиям, видео, документам, контактам и сообщениям

- Финансовые потери: Доступ к банковским приложениям, платежным системам и криптовалютным кошелькам

- Шпионаж: Включение камеры и микрофона для прослушивания и наблюдения

- Внедрение вредоносного ПО: Установка вирусов, троянских программ и программ-вымогателей

- Полный контроль: Злоумышленники могут удаленно управлять вашим устройством

Самое страшное, что все эти действия происходят без вашего ведома. Вы можете и не подозревать, что ваш телефон уже скомпрометирован. Атаки могут быть настолько скрытыми, что вы заметите проблему только тогда, когда будет слишком поздно.

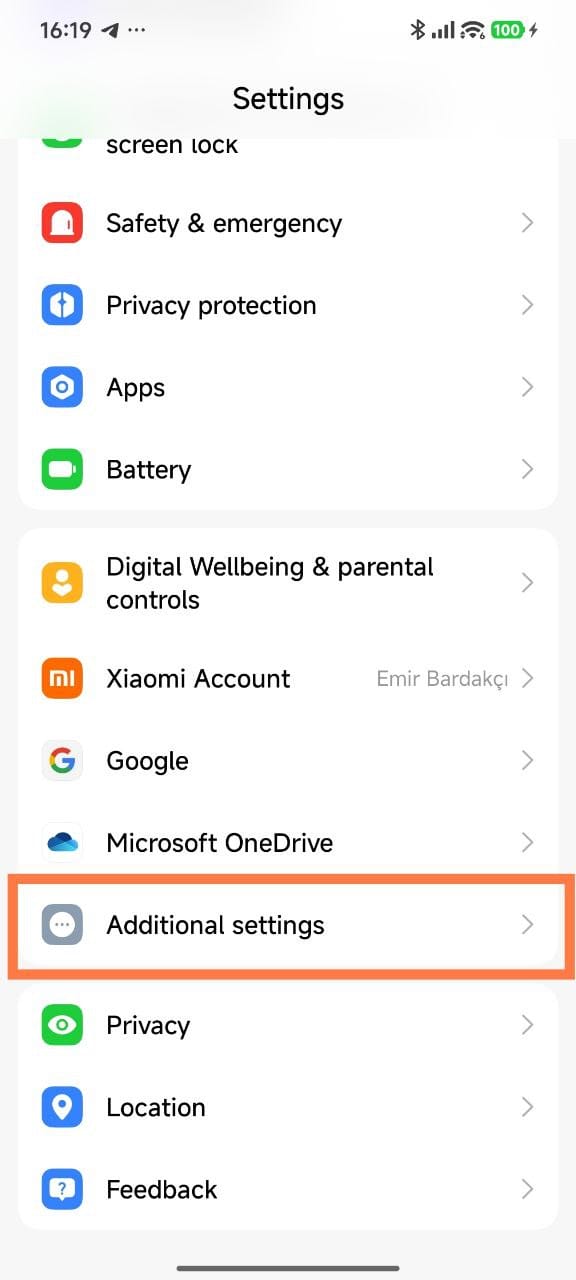

Как защитить себя?

Пока официальный патч безопасности от Xiaomi не вышел, вы можете предпринять несколько шагов для защиты своего устройства:

1. Отключите USB-отладку: Это самый важный шаг. USB-отладка - это то, через что хакеры получают доступ к вашему устройству.

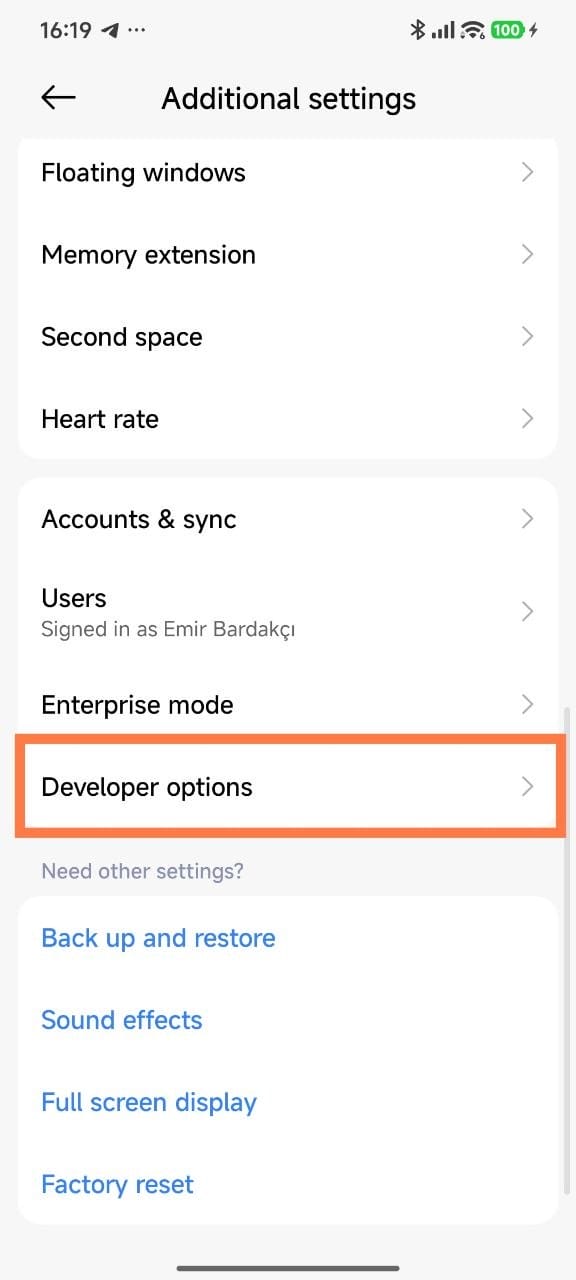

- Откройте Настройки на вашем телефоне

- Прокрутите вниз и найдите "Дополнительные настройки"

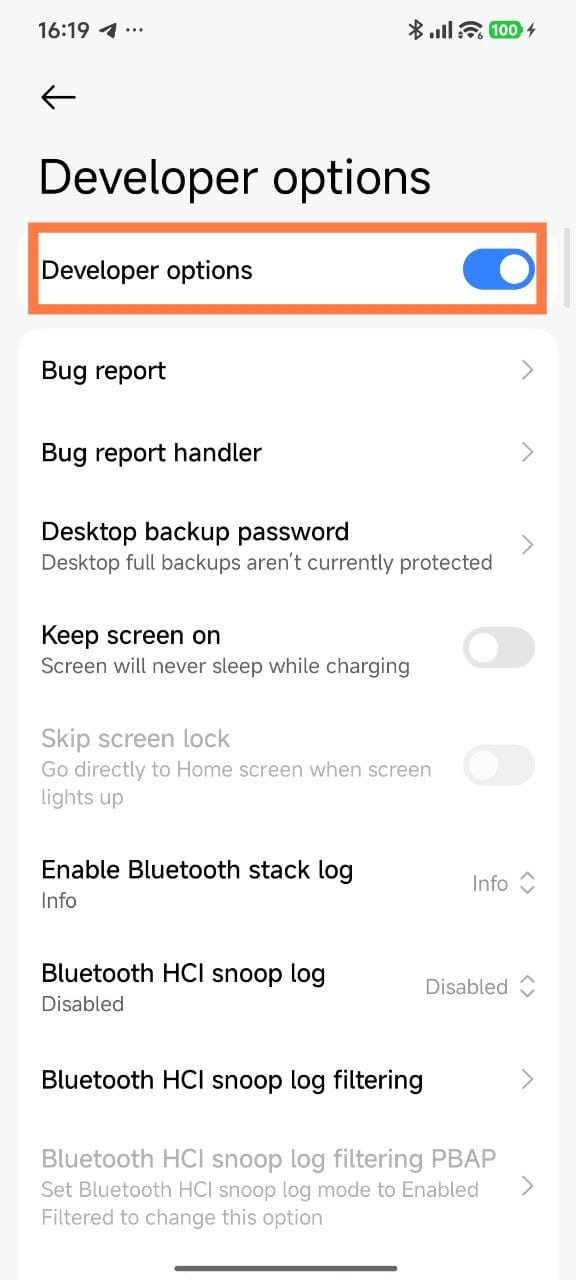

- Выберите "Параметры разработчика"

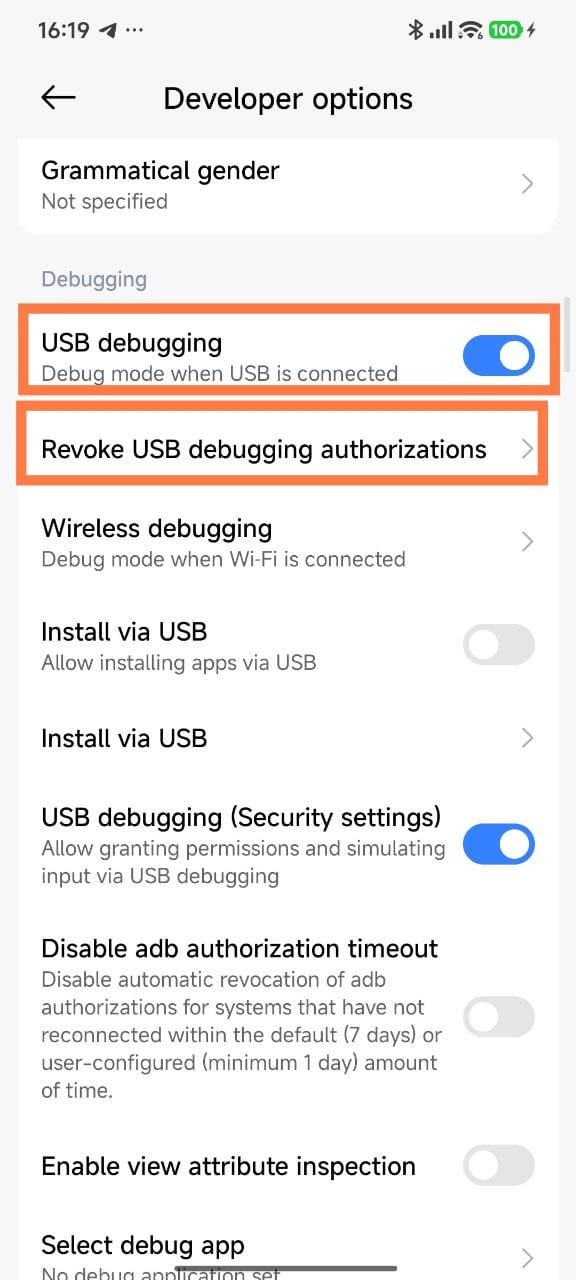

- Найдите переключатель "USB-отладка" и выключите его

- Нажмите "Отозвать разрешения USB-отладки", чтобы очистить историю подключений

2. Будьте осторожны с USB-подключениями: Не подключайте свой телефон к незнакомым компьютерам или зарядным устройствам. Избегайте использования публичных зарядных станций.

3. Обновляйте систему: Как только Xiaomi выпустит патч безопасности в марте 2026 года, установите его немедленно. Это единственный способ окончательно закрыть уязвимость.

4. Используйте антивирус: Установите надежное антивирусное приложение для мобильных устройств, которое может обнаружить вредоносные программы.

5. Регулярно проверяйте активность: Следите за необычной активностью на вашем телефоне - быстрая разрядка батареи, нагрев устройства, неожиданные приложения.

По теме: Как получить HyperOS 3 первым: полный разбор новой стратегии Xiaomi

Какие устройства затронуты?

Уязвимость затрагивает огромное количество устройств Xiaomi, Redmi и Poco, работающих на HyperOS 1-3. Вот некоторые из наиболее популярных моделей:

- Флагманские модели: Xiaomi 11T, Xiaomi 13T, Xiaomi 14 Ultra, Xiaomi 15

- Серия Redmi: Redmi Note 14 Pro+, Redmi 13C 5G, Redmi K60 Ultra

- Серия Poco: POCO F3, POCO F8 Pro, POCO X6 Pro

- Планшеты: Xiaomi Pad 5 Pro, Xiaomi Pad 6 Pro

- Складные устройства: Xiaomi MIX FLIP, Xiaomi MIX FOLD 3

Полный список включает десятки моделей - практически все устройства Xiaomi, выпущенные в последние годы и работающие на HyperOS, подвержены этой уязвимости. Даже новые модели, такие как Xiaomi 15, пока не защищены от этой атаки.

Что делает Xiaomi?

Компания Xiaomi осведомлена об этой уязвимости и работает над исправлением. Официальный патч безопасности запланирован на март 2026 года и будет распространяться через системные обновления.

Однако до тех пор, пока вы не установите этот патч, ваше устройство остается уязвимым. Xiaomi рекомендует всем пользователям отключить USB-отладку и быть особенно осторожными при подключении телефонов к компьютерам.

Компания также работает над улучшением безопасности своих диагностических инструментов, чтобы подобные уязвимости не возникали в будущем. Но пока это долгосрочные меры, а текущая угроза требует немедленных действий со стороны пользователей.

Почему эта уязвимость так опасна?

Эта уязвимость уникальна своей простотой и эффективностью. В отличие от сложных атак, требующих физического доступа к устройству или множественных этапов, этот эксплойт работает через простую ADB-команду.

Еще одна опасность в том, что атака полностью незаметна. Пользователь может и не подозревать, что его телефон уже скомпрометирован. Атакующий может получить полный контроль над устройством, не оставив никаких следов.

Кроме того, уязвимость затрагивает миллионы устройств по всему миру. Это делает ее привлекательной мишенью для киберпреступников - чем больше потенциальных жертв, тем выше прибыль от атаки.

По теме: HyperOS 4: Полный отказ Xiaomi от MIUI и что это значит для вашего смартфона

Будущее безопасности Xiaomi

Этот инцидент показывает, что даже крупные технологические компании могут иметь серьезные уязвимости в своих системах. Он также демонстрирует важность регулярных обновлений безопасности и бдительности пользователей.

Xiaomi должна пересмотреть подход к безопасности своих устройств. Это включает в себя более тщательное тестирование перед выпуском обновлений, улучшение процессов обнаружения уязвимостей и более быстрое реагирование на найденные проблемы.

Для пользователей это напоминание о том, что безопасность - это не только забота производителя, но и ответственность каждого владельца устройства. Регулярные обновления, осторожность при подключении к компьютерам и использование дополнительных средств защиты - все это необходимо для сохранения безопасности ваших данных.

Ваше устройство Xiaomi сейчас может быть открыто для атак. Отключите USB-отладку прямо сейчас и дождитесь мартовского обновления безопасности. Не ждите, пока станет слишком поздно - ваши личные данные, фотографии, сообщения и финансовая информация могут быть украдены киберпреступниками, использующими эту уязвимость.

Справка

Xiaomi Corporation - китайская транснациональная корпорация, основанная в 2010 году Лэй Цзюнем. Компания специализируется на производстве смартфонов, мобильных приложений, ноутбуков, бытовой техники и других электронных устройств. Xiaomi быстро выросла и стала одной из крупнейших компаний в мире по производству смартфонов, конкурируя с Apple, Samsung и другими гигантами отрасли.

HyperOS - операционная система, разработанная Xiaomi, основанная на Android. Она была представлена в 2023 году как преемник MIUI и оптимизирована для работы с процессорами MediaTek и Qualcomm. HyperOS предлагает улучшенную производительность, новые функции и более глубокую интеграцию с экосистемой Xiaomi.

ADB (Android Debug Bridge) - инструмент командной строки, входящий в состав Android SDK. Он позволяет разработчикам обмениваться данными между компьютером и Android-устройством, устанавливать и отлаживать приложения, а также выполнять различные системные операции. Обычно ADB используется для разработки и тестирования, но может быть использован и для злонамеренных целей, если устройство не защищено должным образом.

Root-доступ - права суперпользователя в операционных системах на базе Unix, включая Android. Root-доступ позволяет пользователю получать полный контроль над устройством, модифицировать системные файлы, устанавливать специализированные приложения и выполнять операции, недоступные обычным пользователям. Получение root-прав обычно требует разблокировки загрузчика, но в случае с этой уязвимостью Xiaomi хакеры могут получить аналогичные права без разблокировки.